“99 Prozent der Cyber-Attacken zu verhindern”

Dieser Artikel ist älter als ein Jahr!

Wie schützt sich ein Security-Unternehmen vor unerwünschten Eindringlingen? Es baut einen Wassergraben rund um sein Gebäude und bildet dieses einer Festung nach. Im Sophos-Hauptquartier im englischen Abingdon, nahe der Universitätsstadt Oxford, blickt man nach allen Seiten hin aufs Wasser hinaus. Drinnen beschäftigen sich die rund 500 Mitarbeiter mit dem Aufspüren von Viren, Spam und Malware sowie deren effektiver Bekämpfung. Die Herausforderungen haben sich dabei gerade im Laufe der vergangenen drei bis vier Jahre besonders verändert, wie Gerhard Eschelbeck, CTO bei Sophos, erklärt.

Bedrohung in der Wolke und am Handy

Der Begriff "Big Data" sei heute in aller Munde, es gebe einen immer größer werdenden, schnellwachsenden Speicher- und Verarbeitungsbedarf - allein Google bewältige inzwischen täglich 20 Petabyte (PB) an Daten. "Nun kann man sich als Unternehmen diesem Problem auf traditionellem Weg nähern, indem man die Infrastruktur erweitert, oder aber indem man die Cloud als Katalysator benutzt", so Eschelbeck. Cloud-Dienste bringen mittlerweile viele Vorteile mit sich, sowohl im finanziellen Bereich als auch was den Management-Aspekt betrifft. So nutzen immer mehr Firmen die Cloud als dynamische Möglichkeit, Storage anzukaufen.

Dieser Trend bringt naturgemäß auch neue Sicherheitsanforderungen mit sich. Ein kleines, aber dennoch anschauliches Beispiel lieferte im vergangenen Jahr der beliebte Speicherdienst Dropbox, der bereits zum wiederholten Male massive Sicherheitslücken eingestehen musste, wodurch auch Zugangsdaten gestohlen wurden. Mit der Cloud-Nutzung werden sensible Daten und die Kontrolle darüber von Firmen heute oftmals in fremde Hände gelegt.

© Sophos

Ein zweiter Aspekt ist der Bereich Mobile: "Der Endpunkt ändert sich, es gibt nicht mehr nur einen, sondern gleich mehrere Endpunkte pro User, die zu schützen sind", sagt Eschelbeck. Innerhalb von Firmen spielt das Thema "Bring your own device", also das Arbeiten auf eigentlich privaten Geräten, eine immer größere Rolle. Auch daraus resultieren laut dem Experten immer neue Gefahrenquellen. "Es wirft sich die Frage auf: Wer wartet und sichert das jeweilige Gerät?" Die Daten verteilen sich heute auf unterschiedlichste Devices, die Information ist de facto überall. "Und die Sicherheit ist eine Kernfrage all dessen", ist der Experte überzeugt.

Attacken inzwischen kinderleicht

Zwischen kriminellen Angreifern, den "Bad Guys" wie man sie bei Sophos nennt, und den Sicherheitsfirmen läuft seit jeher ein Katz-und-Maus-Spiel. Die Lebenszeit von Malware betrage heute nur mehr Stunden, laut Eschelbeck gibt es eine sehr schnelle Mutation. "Das fordert die Schutztechnologien enorm. Sie versuchen schneller zu werden, und wir versuchen schneller zu werden", sagt Eschelbeck. Was den Kriminellen in die Hände spielt: Anders als früher bedarf es heute gar keiner besonderen Kenntnisse mehr, um Malware zu verbreiten. Fertige Malware-Kits sind online leicht und relativ günstig zu erwerben. "Damit läuft fast alles automatisch ab, der Angreifer muss selber kaum noch etwas machen", so der Sicherheitsexperte.

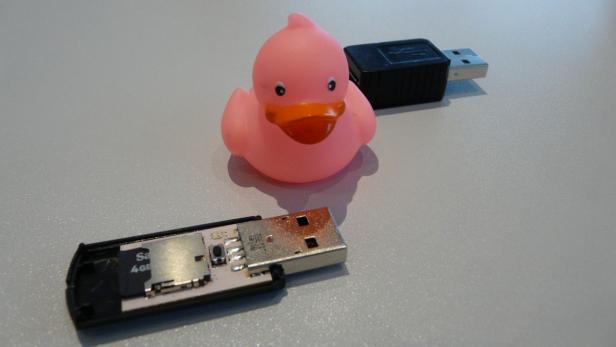

Dem pflichtet auch James Lyne, Director Technology Strategy bei Sophos, bei. Es sei zum Beispiel ungemein populär geworden, DDos-Attacken auf YouTube zu bewerben und wie eine Dienstleistung anzubieten. Doch nicht nur die Software-Tools sind einfach zu finden, auch im Bereich der Hardware sei das Hacking ein Kinderspiel. Im Rahmen einer Live-Hacking-Demo zeigt Lyne dazu nötiges Zubehör: Keylogger oder manipulierte USB-Sticks - wie zb der USB Rubber Ducky, der sich beim Anstecken als Keyboard auf dem Rechner registriert und ein solches vortäuscht - sind für unter 100 Dollar im Netz erhältlich.

© Claudia Zettel

Professionelles Geschäft

Die Zeiten, da Einzelpersonen versucht haben, sich mit Angriffen zu profilieren, seien vorbei, sagt Eschelbeck. "Malware heute ist finanziell motiviert." Die Kriminellen sind meist gut organisiert und untereinander vernetzt, die bereitgestellten Kits erleichtern Cyber-Attacken in großem Stil. "Es gibt sogar eigene cloudbasierte Lösungen, wo Kriminelle ihre Viren auf Qualität testen können", ergänzt Lyne. Auf den Plattformen, die häufig aus dem osteuropäischen Raum stammen, laufe ein richtiger Wettbewerb zwischen den Leuten. "Die Seiten garantieren volle Anonymität und bieten diverse Dienstleistungen an: So werden die Viren laufend überprüft. Entdeckt ein Sicherheitsunternehmen wie wir die Malware, erhalten die Kriminiellen eine automatische Benachrichtigung, dass sie ihre Schadsoftware modifizieren müssen", erklärt Lyne.

"Trotz aller Tricks der Cyber-Kriminellen wären 99 Prozent der Attacken zu verhindern", ist Lyne überzeugt: "Wenn die Leute grundlegende Sicherheitsmaßnahmen berücksichtigen und sich an wenige, einfache Regeln halten würden." Dazu zähle natürlich eine entsprechende Sicherheitssoftware, ganz grundlegend seien auch die Wahl eines sicheren bzw. komplexen Passworts, ein Pincode auf dem Handy und regelmäßige Updates der Sicherheitssoftware. Für Unternehmen gelte unter anderem auch, jegliche sensible Information per Passwort zu schützen, keine wichtigen Daten einfach "herumliegen" zu lassen und Verdachtsfälle zu melden.

Auf der Jagd

Als "Marktführer" unter den Exploit-Kits bezeichneten die Sophos-Experten derzeit die Blackhole Exploit Group. Blackhole ist russischen Ursprungs und - anders als dies bei vergleichbaren anderen Kits der Fall ist - auch zu mieten.

Im Sophos-Lab - ein gesicherter Bereich, zu dem nur bestimmte Mitarbeiter Zutritt haben - ist man den Viren auf den Fersen. Wie bei den Kriminellen läuft heute auch bei den Sicherheitsfirmen vieles automatisiert ab. Weltweit befassen sich die Sophos-Programmierer täglich mit rund 250.000 potenziell schädlichen Dateien. Das müssen nicht immer unterschiedliche Schädlinge sein, oft handelt es sich um Viren desselben Familienstammes. Dabei ist die Herausforderung besonders groß, diese zu erkennen. Fraser Howard, Principal Virus Researcher bei Sophos, bringt dafür den Vergleich mit einer Banane: Der einzelne Virus sei immer die Banane, wird diese außen herum jedoch anders verpackt, wisse man zunächst nicht, was sich in dem Päckchen befinde.

© Sophos

Bei den automatisierten Virenjagden nutzen die Sophos-Experten beispielsweise sogenannte Spamtraps. Diese Fallen sind zum Beispiel extra angelegte Mailadressen, um Spam zu empfangen. Geht ein Virus oder Wurm in die Falle, wird dieser automatisch an das Lab gesendet und analysiert. Falls der Schädling neu ist, wird er im Index der Antiviren-Software hinzugefügt. Eine andere Möglichkeit, der Schadsoftware auf die Schliche zu kommen, sind "Honeypots" - eigene Programme oder Server, die Angreifer bewusst in die Irre führen, indem das Verhalten eines Computers vorgegaukelt und man so zum vermeintlichen Opfer wird. Zweck ist es, Informationen über Angriffsmuster und Angreiferverhalten zu erhalten.

Komplexität von Sicherheitslösungen steigt

Durch die vielen Veränderungen der vergangenen Jahre sei Sicherheit heute auch ein viel komplexeres Thema geworden. "Vor allem Klein- und Mittelbetriebe haben oft nicht die nötigen Ressourcen. Security-Maßnahmen sind an vielen verschiedenen Punkten notwendig", so Eschelbeck. Daher ist man bei Sophos auch der Überzeugung, als Security-Firma künftig Komplettlösungen anbieten zu müssen.

"Es wird nicht mehr die Ausrichtung auf einzelne Geräte geben, sondern unsere Vision ist ein aktiver Schutz mit einem zentralen `Brain`, das sich auf verschiedene Punkte hin ausrichtet. Vor allem für Mittelbetriebe sehen wir für Security als umfassenden Service eine große Zukunft", so Eschelbeck. Der Experte glaubt auch, dass durch den Trend zu "Bring your own device" mobile Geräte künftige über multiple IDs verfügen werden - für die private Nutzung auf der einen und die berufliche Nutzung auf der anderen Seite.

- Indien weiterhin Spam-Weltmeister

- Apple: Macs nicht mehr immun gegen PC-Viren

- Gravierende Sicherheitslücke in Java entdeckt

- Eurograbber Malware stiehlt 36 Millionen Euro

- Microsofts Antivirenprogramm versagt im Test

- Android-Lücke ermöglicht gefälschte SMS

- FBI warnt Android-Nutzer vor Schadprogrammen

Kommentare