Hack: Wie bei N26 Geld abgezweigt werden konnte

Dieser Artikel ist älter als ein Jahr!

„Man soll sich nicht auf die „works for me“-Mentalität stützen, wenn es um Sicherheit geht“, sagte der IT-Sicherheitsforscher Vincent Haupert auf dem #33C3. Er hat auf dem Hackerkongress des Chaos Computer Clubs (CCC) in Hamburg erfolgreich und im Detail demonstriert, wie das von Österreichern gegründete Fintech-Start-up N26 (ehemals Number 26) zahlreiche Daten von Kunden verraten hatte und wie man die Programmierschnittstelle ausnutzen konnte, um mit „Siri Transactions“ auch Geld zu überweisen, ohne dass die Person, der das Konto gehört, etwas davon mitgekriegt hatte.

Spear Fishing, Account Hijacking

Das konnte unter anderem deshalb passieren, weil N26 nur eine einzige App nutzt, um seine Kunden zu authentifizieren und Transaktionen durchzuführen. Das ist vom Prinzip her noch „schlimmer“, weil unsicherer, als die Authentifikation auf einem Gerät mit zwei Apps. Die Programmierschnittstelle verrät zudem wesentlich mehr über seine Nutzer, als gut ist. „Account Hijacking“ ist dabei ebenso ein Problem wie „Spear Fishing“. „Wenn man Zugang zur E-Mail-Adresse hat, dann hatte man auch Zugang zum N26-Account“, so der Sicherheitsforscher.

Haupert hatte etwa die N26-Accounts mit den geleakten Dropbox-Userdaten abgeglichen, die dieses Jahr gestohlen wurden. 33.000 Kunden waren betroffen – ihnen hätte man theoretisch Mails schicken können, dass sie vom Dropbox-Leak betroffen seien und dass sie deshalb ihre N26-Passwörter ändern sollen. „Mein Professor hatte aber rechtliche Bedenken, deswegen haben wir derartige Mails mit 'Passwort ändern'-Aufforderungen nicht verschickt“, so Haupert.

Geld via Siri verschicken

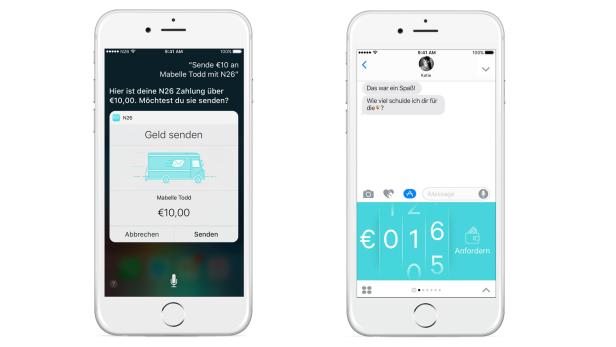

Besonders heikel war bei N26 auch, dass man ganz einfach per Siri Geld an N26-Kontakte verschicken kann. Eigentlich funktioniere das nur mit registrierten Geräten, so Haupert, doch die Programmierschnittstelle habe auch hier Sicherheitsfunktionen ausgehebelt. Wer die API unter api.n26.de direkt anspricht, konnte Überweisungen auch auf nicht vertrauten Geräten durchführen, so Haupert. Der Sicherheitsforscher hatte das ausprobiert und 1000 Zahlungen mit Ein-Cent-Beträgen innerhalb einer halben Stunde versendet.

Die von N26 beworbene „automatische Betrugserkennung“ habe hier nicht angeschlagen, lediglich nach drei Wochen kam eine Warnung, dass man gegen die Geschäftsbedingungen verstoßen habe. Die Mail wurde aber nicht an den Sender, sondern den Empfänger des Betrags gesendet, so Haupert, der bei dieser Erzählung zahlreiche Lacher im Saal erntete. „Das ist, als ob ein Google-Nutzer eine Mail bekommt, weil er Spam empfangen hat“, so Haupert.

Es betrifft alle

Viele Kunden hätten dazu noch gedacht, dass es sie ohnehin nicht betreffe, weil sie den Account nicht intensiv nutzen, sondern N26 vor allem in der Anfangsphase einfach mal ausprobieren wollten. Doch der Sicherheitsforscher warnte: „Auch, wenn nur wenig Geld auf einem Konto vorhanden ist, können Angreifer viel Geld abzocken, denn N26 bietet einen Überziehungsrahmen zwischen 50 und 2.000 Euro an“, so Haupert. Generell haben Banken jahrelange Erfahrung mit Sicherheit, Fintech-Start-ups hingegen gehe es in erster Linie um ein schönes User Interface, so Haupert.

Der Chaos Computer Club (CCC) hat laut Angaben des Sicherheitsforschers mit N26 bereits im Vorfeld des Kongresses Kontakt aufgenommen und mittlerweile sind die präsentierten Sicherheitslücken alle gefixt. „N26 hat immer als Claim gehabt, dass ihnen Security wichtig ist, aber PR ersetzt keine echte Sicherheit“, so der Forscher. Derzeit seien 44 Stellen ausgeschrieben und keine einzige davon im Bereich Sicherheit, so Haupert.

Bug Bounty Programm

N26 hat nun einmal mehr auf seine Kritik reagiert und am Dienstag offiziell ihr Bug-Bounty-Programm bekannt gegeben. Das Fintech-Start-up lädt ab sofort „Hacker-Talente auf der ganzen Welt“ ein, theoretische Sicherheitslücken unter rechtlichen Rahmenbedingungen herauszufinden und an N26 zu melden.

Das Bug Bounty Programm bezieht sich auf Fehler, die in der aktuellen iOS oder Android App, auf *.n26.com, *.number26.de oder *.tech26.de gefunden werden. “Wir haben aus der Erfahrung mit dem externen IT-Sicherheitsforscher gelernt und möchten die Kooperation mit White-Hat-Hackern fest in unser Sicherheitskonzept integrieren“, erklärt dazu Valentin Stalf, Gründer und CEO von N26. Zudem will N26 zwei Doktoranden im IT-Security-Bereich mit einem Stipendium von jeweils 5000 Euro unterstützen.

Kommentare