NSA versteckt Spionagesoftware in Festplatten-Firmware

Dieser Artikel ist älter als ein Jahr!

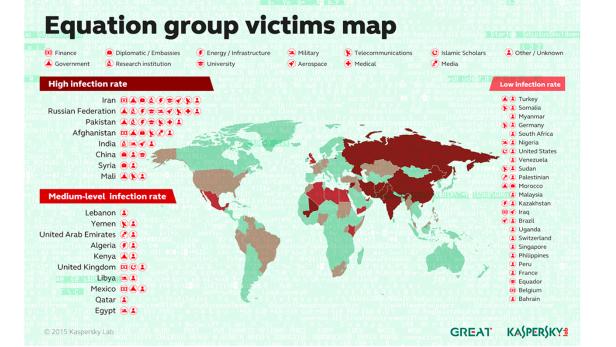

Laut einem am Montag auf einer Konferenz in Mexiko präsentierten Bericht haben die Experten der russischen Sicherheitsfirma Kaspersky Lab in mehr als 30 Ländern weltweit – darunter der Iran, Russland, Pakistan, Afghanistan und China - Computer entdeckt, die auf ausgeklügelte Art und Weise mit Malware infiziert wurden.

Dabei soll eine Reihe von Spionageprogrammen zum Einsatz gekommen sein, die extrem komplex sind und teilweise aufeinander aufbauen. Sie haben Namen wie „Equationdrug“, „Doublefantasy“, „Grayfish“ oder „Fanny“ und sind in der Lage Computer komplett zu übernehmen und Netzwerke zu überwachen. Seit 2001 seien vermutlich zehntausende Computer weltweit infiziert worden, heißt es in einer Aussendung von Kaspersky Lab. Ziel der Angriffe waren Regierungs- und Militärbehörden, Telekommunikationsunternehmen, Nuklearforscher, Banken, Energiefirmen, Medien, radikale Islamisten und Unternehmen, die Verschlüsselungssoftware entwickeln.

„Todesstern“ der Schadsoftware-Galaxie

Hinter der Abhörsoftware steckt laut den Kaspersky-Forschern eine Hacker-Truppe, die als „Equation Group“ bezeichnet wird und die so etwas wie der „Todesstern“ der Schadsoftware-Galaxie sein soll, wie es in dem Kaspersky-Bericht in Anspielung an die Raumstation aus den „Star Wars“-Filmen, die ganze Planeten zerstören konnte, heißt.

Die Sicherheitsforscher machten zwar keine Angaben zur Herkunft der "Equation Group", Ähnlichkeiten zu anderer Schadsoftware lassen jedoch ein Naheverhältnis zum US-Geheimdienst NSA vermuten. In den von den Sicherheitsforscher entdeckten Methoden sollen sich auch Mechanismen finden, die bei dem Virus Stuxnet zur Anwendung kamen, mit der das iranische Atomprogramm sabotiert wurde. So soll die Gruppe bereits lange vor Stuxnet Schwachstellen ausgenutzt haben, die später auch bei der Verbreitung des berüchtigten Virus halfen.

© Kaspersky

Festplatten direkt infiziert

Das stärkste Werkzeug im Arsenal der „Equation Group“ sei eine Malware, mit der über Firmware-Manipulationen Festplatten direkt infiziert würden, so die Sicherheitsforscher. Dabei werde ein unsichtbarer Bereich geschaffen, in dem Informationen zu späteren Abruf gespeichert werden. Möglichkeiten die Schadsoftware zu entdecken gibt es laut den Kaspersky-Forschern kaum, von üblichen Virenscannern könne das Programm nicht erkannt werden. Auch wenn die Festplatte formatiert, oder das Betriebssystem neu aufgesetzt wird, bleibe die Malware erhalten.

Betroffen sind laut Kaspersky Festplatten von namhaften Herstellern, wie etwa Samsung, Western Digital, Seagate, Toshiba und Hitachi. Laut dem Kaspersky-Forscher Costin Raiu ist davon auszugehen, dass die Angreifer Zugriff auf den Firmware-Quellcode der Festplatten haben. Wie sie dazu kommen, ist unklar. Ein Sprecher von Western Digital schloss gegenüber Reuters aus, dass der Code an Geheimdienste weitergegeben worden sei. Andere Hersteller wollten den Kaspersky-Bericht nicht kommentieren.

Denkbar ist, dass der Code von Regierungsstellen, die Festplatten von den Herstellern kauften und Sicherheitsüberprüfungen vornahmen, an den Geheimdienst weitergegeben wurde. Die NSA könnte aber auch Entwickler in die Unternehmen eingeschleust haben, sagten frühere Geheimdienstmitarbeiter gegenüber der Nachrichtenagentur Reuters.

Ihre Spionagesoftware brachte die Gruppe auch über eine Reihe anderer Methoden auf die Rechner ihrer Zielpersonen. Neben infizierten Websites wurden etwa auch mit Malware versehene USB-Sticks eingesetzt, mit denen beispielsweise System- und Netzwerkinformationen von nicht mit dem Internet verbundenen Rechnern erfasst wurden. Auch CD-Roms, die an Teilnehmer von Konferenzen verteilt wurden, dienten der Hacker-Truppe zur Verbreitung von Schadsoftware.

Kommentare