Sichere Kommunikation über Apps ist kaum möglich

Dieser Artikel ist älter als ein Jahr!

Das wurde zuletzt Ende August deutlich, als ein Mitglied des Chaos Computer Club (CCC) gravierende Sicherheitsmängel bei der Messenger-App Whistle.im, die mit dem Slogan „Privacy for everyone“ wirbt, aufdeckte. CCC-Vertreter Falk Garbsch berichtet auf Anfrage der futurezone: „Ich würde auch nach den Änderungen der App von einer Verwendung absehen, da bis heute nur die Presse, nicht aber die Anwender über den Umfang der Sicherheitslücke informiert wurden. Ein transparenter Umgang hätte meiner Meinung nach erfordert, den Dienst unverzüglich einzustellen. Ich gehe davon aus, dass eine kurze Analyse des Quellcodes weitere Fehler ans Licht bringen wird.“

Marketing-Masche statt versprochener Verschlüsselung

Whistle.im ist kein Einzelfall. „Grundsätzlich sollte man neuen Apps, die einfache Handhabung und sichere Verschlüsselung anbieten, kritisch gegenüber stehen. Häufig spielen dabei Marketingaspekte eine größere Rolle als die tatsächliche Entwicklung und Verschlüsselung“, so Garbsch. Er erklärt weiter, dass sich durch das gesteigerte Problembewusstsein aktuell ein Markt für diese Apps entwickle, den viele Firmen abschöpfen wollen. Sei man einmal Marktführer, habe man einen guten Stand, wie sich am Beispiel des umstrittenen Messengers WhatsApp zeige.

© Screenshot

Zahlreiche neue Messaging-Apps

Der Messenger Hemlis (Schwedisch für „Geheimnis“) von Pirate-Bay-Mitgründer Peter Sunde soll ein „sicherer und schöner Messenger“ mit besonderem Augenmerk auf Datenschutz werden. Ob die Nachrichten dabei sicher verschlüsselt werden? „Es werden viel zu wenige Informationen über Funktionsweise und Verschlüsselung bekanntgegeben, um darüber eine Aussage zu tätigen“, meint Florian Brunner, Obmann-Stellvertreter vom Hagenberger Kreis zur Förderung der digitalen Sicherheit.

© Screenshot

Dezentrale Kommunikation als Ansatz

Ebenfalls noch in den Kinderschuhen steckt der Messenger Kontalk. Neben den Protokollen, an denen noch gearbeitet wird, basiert der Messenger auf dem Konzept, dass Nutzer selbst Server zur Verfügung stellen können. Dadurch verläuft die Kommunikation nicht zentral. An diesem Prinzip gefällt Brunner, dass „so das System vom jeweiligen Betreiber gehärtet und abgesichert werden kann. Der eigenen Infrastruktur vertraut man mehr, weil Daten nicht nach außen gehen“.

Der Sicherheitsberater gibt jedoch auch zu bedenken, dass man bei diesem Konzept einer von verhältnismäßig wenigen sei, die über einen bestimmten Server kommunizieren würden. Demnach sei man im Rahmen der Vorratsdatenspeicherung leichter zu identifizieren als Nutzer einer stark verbreiteten Chat-Software. „Umgelegt auf die Angst vor Verfolgung würde ich also eher die Infrastruktur von Google, Facebook und Co nutzen wollen. Dort kann man nicht so einfach entdeckt werden, sofern der Betreiber der Plattform nicht mit dem Verfolger kooperiert und man zusätzlich auf Verschlüsselung achtet“, gibt Brunner an.

Konkrete Angaben fehlen

Viele der Messenger-Apps würden zwar versprechen, sichere Verschlüsselung zu bieten, jedoch nicht konkretisieren, um welche Art der Verschlüsselung es sich dabei handelt, erklärt Brunner. Bei sichergestellter Transportverschlüsselung sei laut dem Sicherheitsberater der Weg der Nachricht vom Sender über den Server zum Empfänger verschlüsselt, die unverschlüsselte Nachricht könne jedoch jeder lesen, der sich Zugang zum Server verschafft. Bei der Nachrichtenverschlüsselung sei auch der Inhalt verschlüsselt. „Der Nachweis, dass wirklich Transport- und Nachrichtenverschlüsselung eingesetzt werden, gestaltet sich als sehr schwierig. Man muss im Fall von Closed Source-Anwendungen dem Anbieter auch vertrauen, dass die Verschlüsselung korrekt umgesetzt wurde“, betont Garbsch.

„Es ist in diesem Bereich auf jeden Fall besser, auf Open Source-Produkte zu vertrauen, da der Code von Leuten wie mir nach Fehlern untersucht wird. Ich persönlich vertraue Herstellern von proprietären Apps oder Chatprogrammen beim Austausch kritischer Informationen nicht, dass sie immer zu meinen Gunsten arbeiten“, meint dazu Brunner, der auch Geschäftsführer der Sicherheitsberatungsfirma HolisticSec ist. „Aber nur weil die Möglichkeit besteht, die Kryptographie-Implementierung auf Fehler und Lücken zu überprüfen, heißt das noch nicht, dass jemand davon Gebrauch macht. Und wenn doch, dass diese Personen das mit guter Absicht tun“, warnt Brunner.

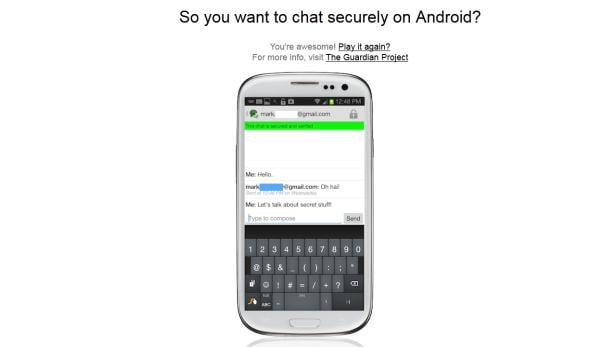

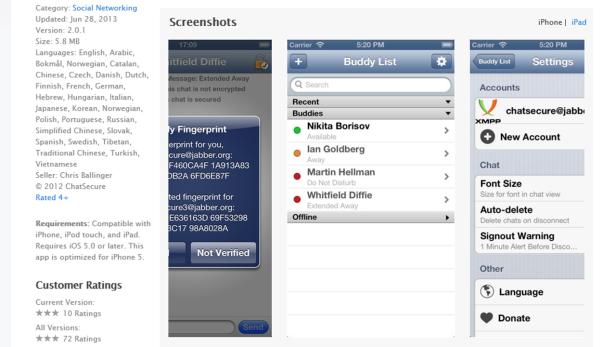

OTR-Messenger als freie Alternative

Eine Alternative für sichere Kommunikation kann Off-the-Record Messaging (OTR) darstellen, ein Protokoll zur Verschlüsselung von Sofortnachrichten. Messenger wie Gibberbot oder Xabber (jeweils für Android) oder ChatSecure (für iOS) verwenden OTR als Verschlüsselungsgrundlage. Ist OTR richtig implementiert, bietet es laut Brunner viele Vorteile: „Der Empfänger kann bestreiten, die Nachricht je bekommen zu haben. Nur die beteiligten Gesprächspartner wissen genau, mit wem sie kommunizieren, für Dritte ist das schwer festzustellen. Allerdings können – unabhängig von OTR – gegebenenfalls andere Informationen wie Verbindungsdaten aus der Vorratsdatenspeicherung dafür herangezogen werden.“

OTR-Messenger bieten üblicherweise an, sie mit unterschiedlichen Arten von Accounts (beispielsweise Facebook, Google Talk, Windows Live Messenger, VKontakte, Jabber bzw. XMPP) zu verwenden. Wenn diese mit Daten nicht sorgfältig umgehen, bringt die Sicherheit des OTR-Protokolls nichts. Garbsch, der persönlich gänzlich auf mobiles Messaging verzichtet, würde „grundsätzlich in Kombination mit OTR-Messengern zu empfehlen, auf freie Protokolle wie Jabber bzw. XMPP umzusteigen“. Wie bei E-Mail-Diensten könne man dabei den Betreiber frei wählen, wobei Kommunikation zwischen verschiedenen Betreibern möglich sei, erläutert der CCC-Vertreter. Auch Gibberbot erwähne, dass die implementierten Sicherheitsmaßnahmen nur dann funktionieren würden, wenn auch der Kommunikationspartner einen OTR-kompatiblen Chat-Provider wie Jabber bzw. XMPP und nicht beispielsweise Facebook oder ähnliches verwende, fasst Brunner zusammen. OTR helfe trotz aller Vorteile laut Brunner leider auch dann nicht vor Verfolgung und Überwachung, wenn das mobile Endgerät selbst oder der Gesprächspartner nicht vertrauenswürdig sei, oder beispielsweise mit lokalen Keyloggern abgehört werde.

Weitreichende Thematik

Neben der Wahl der richtigen Kommunikationsmittel gebe es noch andere Faktoren, auf die man achten sollte, um sichere Kommunikation zu gewährleisten, erklärt Brunner: „Wichtig ist es, immer eine HTTPS-Verbindung aufzubauen, wenn man sich mit öffentlichen WLAN-Hotspots verbindet“. Eine Schwachstelle könne laut dem Sicherheits-Experten auch das verwendete Smartphone sein, wenn sich darauf Schadsoftware befinde.

„Wird statt öffentlicher WLAN-Hotspots die Mobilfunkverbindung des Smartphones verwendet, so kann niemand Daten abfragen oder manipulieren. Allerdings haben natürlich der Mobilfunkanbieter oder Geheimdienste die Möglichkeit, auf Daten zuzugreifen“, so Garbsch. Grundsätzlich gebe es auch keine Möglichkeit, durch die Änderung des persönlichen Verhaltens die Verbindungen unsicherer Apps abzusichern, erklärt das CCC-Mitglied.

„Kryptographie und abhörsichere Kommunikation sind nicht einfach“, gibt Brunner zu. „Aus diesem Grund finden oft Cryptopartys statt, damit Interessierten diese Thematik näher gebracht werden kann.“

Kommentare