"Verschlüsselung bei Ransomware wird immer stärker"

Dieser Artikel ist älter als ein Jahr!

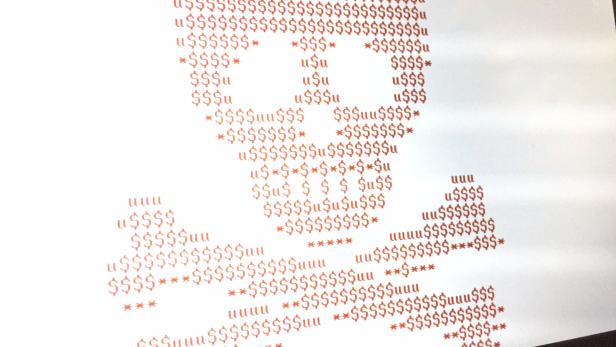

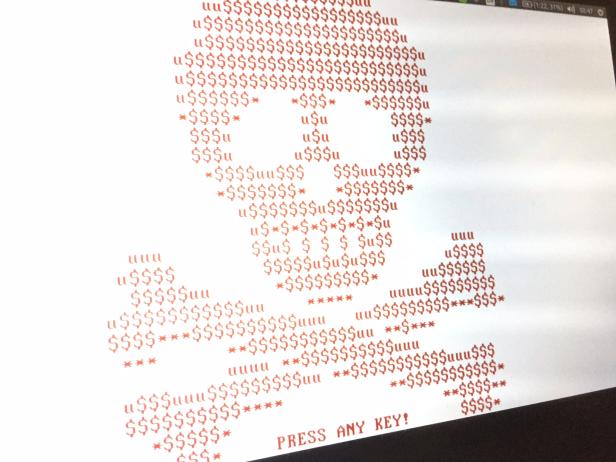

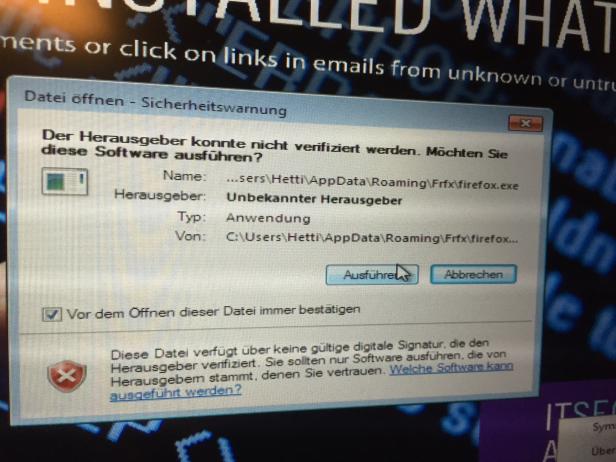

Petar Kosic installiert eine .exe-Datei, die sich als PDF tarnt und auf den Namen „firefox“ hört auf seinem virtuellen Computersystem. Und plötzlich bleiben auf dem Bildschirm nur noch graue Icons übrig mit einer kryptischen Mail-Adresse im Dateinamen. Alle Bilder und Musikdateien sind binnen weniger Minuten verschlüsselt und können nicht mehr aufgerufen werden. Stattdessen taucht im Hintergrund nach einem Neustart des Systems plötzlich ein ASCII-Totenkopf auf und die Aufforderung, Bitcoins zu zahlen, wenn Kosic wieder auf die Dateien Zugriff haben will. Ins Betriebssystem kann man dann nicht mehr booten.

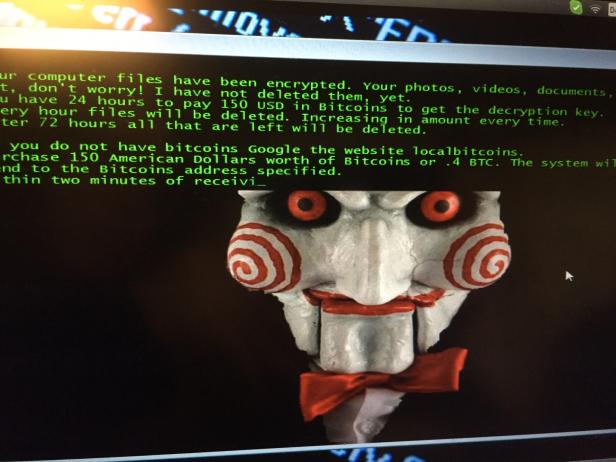

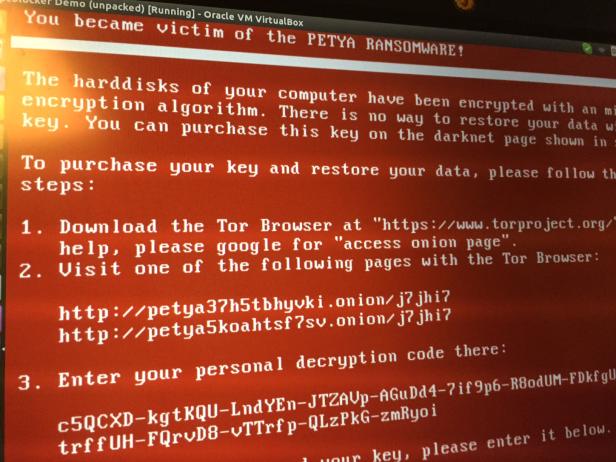

Hat die Ransomware Petya das System infiziert, verschlüsselt sie die Daten und macht den Computer unbrauchbar. Zum Entschlüsseln ist ein Passwort nötig, das man von den Erpressern um mehrere hundert Euro – umgerechnet in Bitcoins - kaufen müsste. In einer Live-Demo zeigte Kosic, Vorstandsmitglied des Wiener Hackerspace Metalab und IT-Sicherheitsexperte bei der Cryptoparty Wien, der futurezone-Redakteurin, wie derartige Erpressungsversuche mit Ransomware in der Praxis ablaufen.

Futurezone: Trojaner, die Systeme verschlüsseln, bieten Kriminellen einen einfachen Weg, Geld zu verdienen. Du hast dir für deinen Cryptoparty-Vortrag verschiedene Arten von Ransomware angeschaut und analysiert, wie sich diese auf infizierten Rechnern verhalten. Was für verschiedene Ausprägungen gibt es da?

Petar Kosic: Die Ausprägungen gehen von schlechten Dateiverschlüsselungen, die man wieder entschlüsseln kann ohne zu zahlen, bis hin zu richtig schnell verschlüsselnden Trojanern, deren Verschlüsselung man nicht einfach so knacken kann. Im Netz ist solche Schadsoftware weit verbreitet. Jeden Tag kommen neue Variationen dazu und es gibt immer wieder viele Neuinfektionen. Immer wieder trifft es auch öffentliche Institutionen oder Krankenhäuser. Einige von ihnen bezahlen dann viel Geld, um wieder an ihre Daten zu kommen.

Wie lange dauert es in der Regel, bis die Files auf der Festplatte durch den Erpressungstrojaner verschlüsselt werden? Kriegt man das als Nutzer sofort mit?

Es hängt ganz davon ab, ob der Trojaner z.B. Hardwarebeschleunigung für AES benutzt. AES ist ein symmetrisches Verschlüsselungsverfahren. Hardwarebeschleunigung wird mittels speziellen Hardware-Chips erreicht, die für solche Verfahren ausgelegt sind und es dadurch um einiges schneller geht als es mittels CPU zu berechnen. Meine Beispieldaten (rund 250 MB) in der virtuellen Maschine waren in ungefähr drei bis acht Minuten verschlüsselt. Das geht sicherlich noch schneller am normalen Rechner.

Du hast die Erpressungstrojaner mit einer virtuellen Maschine begutachtet. Wie genau funktioniert das?

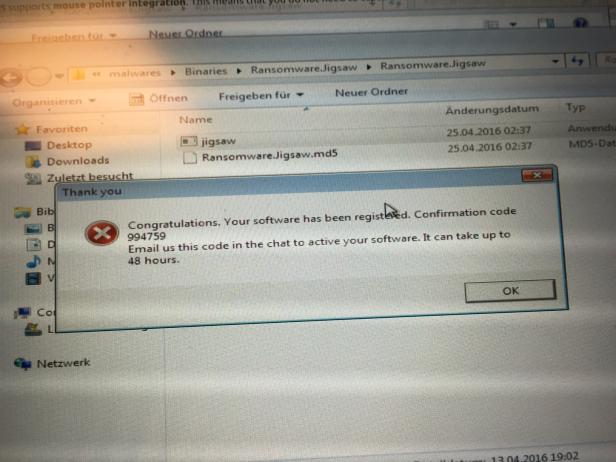

Ich habe mir mittels Virtualbox ein virtuelles Computersystem erstellt. Dieses System läuft völlig unabhängig vom aktuell laufenden System auf dem Computer. In dieser virtuellen Maschine habe ich Windows 7 installiert und mit Beispieldateien ausgestattet. Zu den Beispieldateien, mit insgesamt rund 250 MB, gehörten z.B. eine Bildersammlung, Musik-Dateien mit MP3s und Office-Dokumente. Solange man keine Verbindung zwischen den beiden Systemen schafft, ist das Hauptsystem sicher. Natürlich gibt es keine hundertprozentige Sicherheit. Beispielsweise könnte es einen Fehler in der Virtualisierungssoftware geben und dadurch könnte die Schadsoftware aus dem virtuellen System ausbrechen. Sie würde dann wohl auch Teile des normalen Computersystems verschlüsseln im schlimmsten Fall.

Verhalten sich alle Erpressungstrojaner vom Prinzip her gleich oder gibt es da Unterschiede? Schreiben sich etwa alle ins System rein?

Das Prinzip, wie sie verschlüsseln, ist bei fast allen gleich. Jedoch verhalten sie sich nicht gleich, wenn es um die Frage geht, was bzw. welche Daten sie verschlüsseln. Manche verschlüsseln z.B. nur Bilder, Dokumente und Musik, während andere alles bis auf Systemdateien und den Desktop verschlüsseln. Das hängt von der jeweiligen Ransomware ab. Der Klassiker ist, dass sie die Dateien symmetrisch mittels AES Verfahren verschlüsseln und diesen Verschlüsselungsschlüssel mittels RSA Verfahren mit einem öffentlichen Schlüssel noch einmal verschlüsseln. Wenn man das Geld dann zahlt, kriegt man vielleicht den privaten Schlüssel damit man die Sachen entschlüsseln kann.

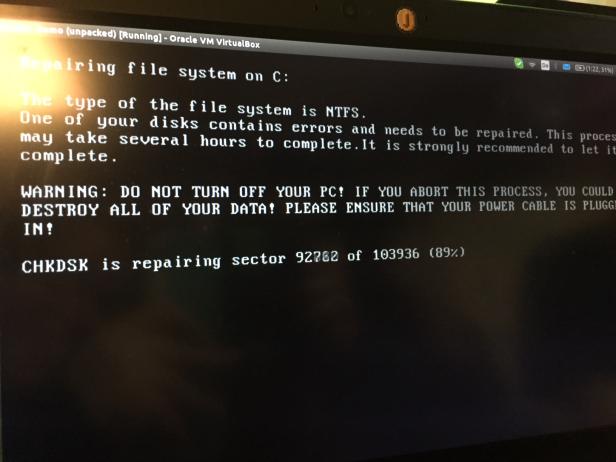

Es gibt welche, die verschlüsseln die File System Table und überschreiben den Master Boot Record (MBR) mit eigenem Code. In der Filesystem Table ist die Hirarchie der Daten gespeichert, also Ordnerstruktur und Dateistruktur. Wenn das verschlüsselt ist, weiß man nicht mehr, wo die Dateien auf der Platte abgelegt sind. Grundsätzlich schreiben sich alle in irgendeiner Form ins System. Solche Arten arbeiten jedoch nicht unbedingt nach dem AES Verfahren mit RSA Verschlüsselung.

Manche dieser Erpressungstrojaner tarnen sich geschickt, so dass es für Laien oft schwierig ist, sie zu erkennen. Sie nennen sich etwa „firefox.exe“. Wie kann man als Nutzer dann trotzdem erkennen, dass man diese Datei besser nicht ausführen sollte?

Wenn Dateien per Email-Anhang kommen und beispielsweise ein PDF-Icon haben, aber als .exe Datei ausgeführt werden wollen, sollte man auf jeden Fall misstrauisch sein und die Datei sicher nicht ausführen. Ausführbare .exe-Dateien im Mailanhang sind meistens Schadsoftware. Vor allem wenn es so offensichtliche Sachen wie „Rechnung.exe“ sind. Auch in Word-Dokumenten kann gefährlicher Makrocode eingebettet sein, der Schadsoftware nachlädt. Sollte da ein Word-Dokument verlangen, dass man Makros aktiviert, sollte man das besser nicht tun. Grundsätzlich sollte man Dateianhängen von Emails, ob jetzt von Bekannten oder Unbekannten, mit einer gesunden Portion misstrauen begegnen. Bekannte könnten sich z.B. auch Schadsoftware eingefangen haben, die an alle Kontakte im Adressbuch eine verseuchte Email weiterschickt.

Gib es eine Ausführung von Ransomware, die du dir angesehen hast, die dich als Security-Experte besonders beeindruckt hat?

Eines meiner Ransomware-Highlights ist „Petya“. Sie ist relativ effizient, was die Verschlüsselung angeht und meiner Ansicht nach geht sie relativ böse um mit dem System. Sie verschlüsselt den Master Boot Record und die File System Table. Somit hat man keine Dateisystemstruktur mehr auf der Festplatte. Der ganze Vorgang geht auch relativ schnell von statten. In etwa vier bis fünf Minuten ist das alles gemacht. Wenn der Computer dann neu startet kommt ein rot-weiß blinkender ASCII Totenkopf und wenn man einen Knopf drückt wird einem die Erpressungsmeldung angezeigt. Ins Betriebssystem kann man dann nicht mehr booten.

Es gibt auch Erpressungstrojaner, die angeben, mit dem eingenommenen Geld die Umwelt verbessern zu wollen. Wie ernst kann man derartige Ansagen nehmen?

Meiner Meinung nach sind solche Aussagen nicht ernst zu nehmen. Ich vermute, das der Programmierer darauf hofft, das durch diesen Slogan mehr Leute bereit sind das Lösegeld zu zahlen. Damit würden sie ja dann nicht nur ihre Daten wiederbekommen, sondern auch etwas für die Umwelt tun. Praktisch oder?

Wie soll man sich als Privatperson verhalten, wenn man betroffen ist und beispielsweise ein Backup seiner Daten hat? Also: Wie wird man die Ransomware in so einem Fall wieder los, ohne zu zahlen?

Sollte man als Privatperson betroffen sein, sollte man sofort den Computer neu aufsetzen und ein Backup einspielen. Sollte kein Backup vorhanden sein, sollte man überprüfen, ob es bereits ein Entschlüsselungstool für den jeweiligen Trojaner gibt, damit man die Daten auf einem sauberen System entschlüsseln kann. Es wird davon abgeraten, die Lösegeld-Forderung zu bezahlen, jedoch ist das eventuell eine letzte Chance, an die Daten ranzukommen. Es gibt aber keine Garantie, dass man einen Schlüssel für die verschlüsselten Daten bekommt. Ansonsten darf man sich von den Daten verabschieden und macht Backups von den neuen Daten. Die kann man immer gebrauchen. Festplatten gehen auch ab und an mal ein.

Und welche Regeln sollten für Unternehmen gelten?

Für Unternehmen sollte gelten, dass sie auf jeden Fall Backups haben. Die betroffenen Rechner sollen sofort vom internen Netz abgehängt und neu aufgesetzt werden. Ebenso sollte man die Netzwerklaufwerke überprüfen, ob diese auch verschlüsselt wurden. Neuere Ransomware versucht aktiv Netzwerkshares zu mounten, um auch dort Dateien zu verschlüsseln. Ebenso sollte man seine Mitarbeiter zum Thema IT-Security schulen. Oft ist der Mensch das schwächste Glied in der Kette IT-Security.

Sind bestimmte Systeme anfälliger für Ransomware als andere?

Es gibt natürlich Systeme, die anfälliger sind als andere für solche Malware, bzw. für Malware allgemein. Auf jeden Fall gilt, dass Systeme mit fehlenden Updates besonders gefährdet sind. Grundsätzlich ist die meiste Malware auf Windows-Systeme ausgerichtet, da es das Betriebssystem mit den meisten Nutzern ist - vor allem mit normalen Nutzern, die oft nicht die IT-Security-Awareness haben. Für Mac- und Linux-Systeme gibt es kaum Schadsoftware im Verhältnis zu Windows.

Wie glaubst du wird sich Ransomware in den nächsten Monaten weiterentwickeln?

Sie wird auf jeden Fall besser in Hinsicht auf die Verschlüsselung. Es wird sicher welche geben, die eine gute Verschlüsselung nutzen werden, die man nicht mehr brechen kann. Sie nutzen schon bzw. werden die Hardwarebeschleunigung ausnutzen für den Verschlüsselungsalgorithmus AES. Dadurch wird der Verschlüsselungsvorgang um einiges schneller ablaufen. Das führt dazu, dass es Benutzer erst dann merken, wenn schon die meisten Dateien verschlüsselt sind.

Einige der aktuellen bzw. älteren Ransomware sind schlecht programmiert und der Verschlüsselungsalgorithmus wurde gebrochen und man kann die verschlüsselten Dateien entschlüsseln, indem man den Schlüssel berechnen kann mit frei verfügbaren Software. Dies wird zukünftig weniger häufig vorkommen, weil auch die Schadsoftware Programmierer dazulernen.

Petar Kosic hat im Zuge der 42. Cryptoparty „DatenVERschlüsselung leicht gemacht“ einen Vortrag gehalten und sich mehrere Arten und Formen von Ransomware angesehen. Bei Cryptopartys geht es generell darum, Menschen für IT-Sicherheit und Verschlüsselung zu begeistern. Die nächste Cryptoparty in Wien findet am 30. Mai 2016 im Metalab statt. Das Thema wird noch bekannt gegeben. Alle weiteren Infos unter https://cryptoparty.at/

Kommentare