Bösartige Video-Untertitel können Systeme infizieren

Dieser Artikel ist älter als ein Jahr!

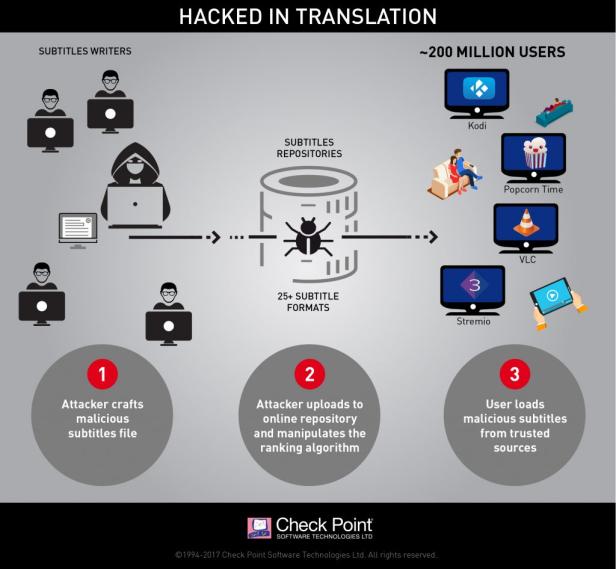

Sicherheitsforscher der Firma Check Point haben eine neue Methode gefunden, Systeme zu kapern. Als trojanisches Pferd werden dabei Untertitel-Dateien genutzt, die von beliebten Anwendungen wie VLC, Kodi, Popcorn Time und Stremio verwendet werden, berichtet pcmag. Laut den Forschern sind durch diesen neuen Angriffsvektor hunderte Millionen Geräte gefährdet. "Bösartige Untertiteldateien können automatisch kreiert und an hunderte Millionen Geräte ausgeliefert werden. Sicherheitssoftware wird dabei umgangen und die Angreifer können die Kontrolle über infizierte Geräte vollständig übernehmen", sagt Omri Herscovivi von Check Point.

Der Grund für die laxen Kontrollen im Untertitelverteilsystem liegt in der uneinheitlichen Struktur. So gibt es über 25 verschiedene Dateiformate, die von Übersetzern genutzt werden, um Untertitel zu erstellen. "Dieses fragmentierte System führt im Zusammenspiel mit fehlenden Sicherheitsmechanismen zu mehreren Sicherheitslücken, die ausgenutzt werden könnten. Das ist attraktiv für Angreifer", sagt Herscovici. Untertitel für Filme und Serien werden meist von Freiwilligen auf der ganzen Welt erstellt und über offene Online-Plattformen wie OpenSubtitles.org verteilt. Viele Anbieter von Inhalten und Abspielsoftware greifen auf diese kostenlosen Quellen zu.

Hersteller informiert

© Check Point

Allerdings vermutet Check Point, dass ähnliche Schwachstellen noch unbemerkt geblieben sind. Sicherheitssoftware wie Antivirenscanner betrachten Untertitel meist nur als einfache Textdateien, wodurch die Bedrohung oft nicht erkannt wird. Check Point schätzt, dass noch rund 200 Millionen Videoplayer-Instanzen die Schwachstelle aufweisen.

Kommentare