Erpressungstrojaner legte zehntausende Rechner lahm

Dieser Artikel ist älter als ein Jahr!

Eine weltweite Cyber-Attacke hat am Freitag zehntausende Computer von Unternehmen, Behörden und Verbrauchern lahmgelegt. In Deutschland erwischte es Rechner bei der Deutschen Bahn - Anzeigentafeln an den Bahnhöfen zeigten Fehlermeldungen. Die IT-Sicherheitsfirma Avast entdeckte rund 75.000 betroffene Computer in 99 Ländern, mit einem Schwerpunkt auf Russland, der Ukraine und Taiwan.

67 IP-Adressen aus Österreich betroffen

In der Nacht zum Samstag wurde die Angriffswelle gestoppt, weil ein IT-Sicherheitsforscher auf eine Art „Notausschalter“ in der Schadsoftware stieß. Ob auch Rechner in Österreich betroffen waren, wird gerade vom CERT untersucht. Eine erste Analyse ergab: "Uns sind 67 unique IP Adressen Fälle in Oesterreich bekannt."

"Das können 67 Unternehmen sein oder auch End-Kunden. Die Daten werden gerade bei uns verarbeitet und analysiert. Aus Pietätsgründen sehen wir davon ab, Namen der Betroffenen zu nennen", heißt es auf futurezone-Anfrage. Laut dem CERT seien die Betroffenen "in allen Branchen" angesiedelt. Offiziell sind derzeit noch keine Schäden gemeldet worden. "Wir haben derzeit keine Hinweise erhalten“, hieß es seitens des Bundeskriminalamts (BK). Betroffen sein sollen etwa ein Hotel und ein Technologieunternehmen.

NSA-Lücke genutzt

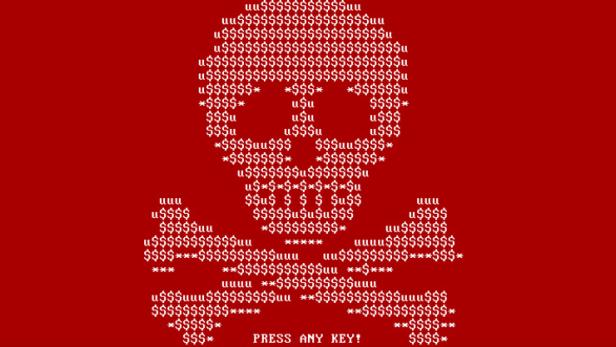

Doch was war eigentlich passiert? Die Computer wurden mit sogenannten Erpressungstrojanern ("Ransomware") infiziert. Mit der Software werden die Rechner verschlüsselt und im Anschluss Lösegeld verlangt. Dabei wurde Experten zufolge eine Sicherheitslücke ausgenutzt, die ursprünglich vom US-Abhördienst NSA entdeckt worden war, aber vor einigen Monaten von Hackern öffentlich gemacht wurde. An dieser Vorgehensweise übten etwa Snowden und der Chaos Computer Club Wien ernste Kritik.

Die Schwachstelle wurde zwar bereits im März grundsätzlich von Microsoft geschlossen - aber geschützt waren nur Computer, auf denen das Update installiert wurde. Viele, vor allem Infrastrukturbetriebe wie Krankenhäuser, haben das Update noch nicht installiert oder veralterte Betriebssysteme im Einsatz. Microsoft hat deswegen jetzt auch rasch reagiert und einen "Notfall-Patch" für Windows XP bereitgestellt.

Die Angreifer scheinen aber auch eine Art Notbremse in ihr Programm eingebaut zu haben - und die Attacke wurde abgewürgt, nachdem ein IT-Forscher den Mechanismus auslöste. Der Betreiber des Blogs „MalwareTech“ fand nach eigenen Angaben einen Web-Domainnamen im Computercode der Schadsoftware und registrierte ihn. Das reichte aus, um die Ausbreitung zu stoppen.

"Held durch Zufall"

Denn das Angriffsprogramm versucht bei jeder Infektion eines neuen Rechners, diese Webadresse anzusteuern, erklärte die Sicherheitsfirma Malwarebytes in einer Analyse. Ist sie aktiv, bleibt die Attacke aus. Der Sicherheitsforscher von „MalwareTech“ selbst räumte ein, dass ihm anfangs nicht bewusst gewesen sei, dass er mit dem Schritt die Attacke stoppen würde. Er sei ein „Held durch Zufall“, sagte Ryan Kalember von der IT-Sicherheitsfirma Proofpoint der Zeitung „Guardian“.

Computer updaten

Zugleich warnten Experten, dass die Angreifer mit einer modifizierten Version ihrer Software zurückkommen könnten. Deshalb müsse man die Ruhe jetzt dringend nutzen, um den Schutz der Computer auf den neuesten Stand zu bringen. Auch Microsoft empfiehlt, die alten Systeme wie Windows XP jetzt dringend mit dem Notfall-Patch zu versorgen. Der Konzern befürchtet ebenfalls eine "weitere Welle eines modifizierten Angriffs".

Am Freitag hatten auch die Folgen der Attacke für Aufsehen gesorgt. In Großbritannien wurden Krankenhäuser lahmgelegt, in Spanien war der Telekom-Konzern Telefónica betroffen und in den USA den Versanddienst FedEx. Beim russischen Innenministerium fielen rund 1000 Computer aus.

Die Deutsche Bahn erklärte, es gebe wegen „eines Trojanerangriffs im Bereich der DB Netz AG“ Systemausfälle in verschiedenen Bereichen. „Der Bahnbetrieb ist durch den Trojaner nicht beeinträchtigt. Es gibt keine Einschränkungen im Fern- und Nahverkehr“, heißt es am frühem Samstagmorgen. An den Bahnhöfen gebe es aber noch technische Störungen an den digitalen Anzeigentafeln.

Auch die Technik der Deutschen Bahn zur Videoüberwachung war getroffen. Dies teilte ein Sprecher des Bundesinnenministeriums am Samstag mit. Die Bahn stellt diese Technik für die Bundespolizei bereit. Die Computernetze der Bundespolizei selbst waren nach Angaben des Sprechers von den Angriffen aber nicht betroffen. Auch für die Bundesregierung und andere Bundesbehörden sei dies zum gegenwärtigen Zeitpunkt auszuschließen, hieß es.

Gesundheitseinrichtungen

In Großbritannien waren Krankenhäuser unter anderem in London, Blackpool, Hertfordshire und Derbyshire lahmgelegt, wie der staatliche Gesundheitsdienst NHS mitteilte. Insgesamt gehe es um 16 NHS-Einrichtungen. Computer seien zum Teil vorsorglich heruntergefahren worden, um Schäden zu vermeiden. Patienten wurden gebeten, nur in dringenden Fällen in Notaufnahmen zu kommen. Zum Teil mussten Patienten in andere Krankenhäuser umgeleitet werden. Auch am Samstag herrschte hier noch landesweites Chaos in den Krankenhäusern.

Großbritanniens Premierministerin Theresa May sagte, die Attacken seien nicht gezielt gegen den NHS gerichtet gewesen. Die britische Patientenvereinigung kritisierte, der NHS habe aus früheren Cyber-Attacken nicht gelernt und nicht genug getan, um seine zentralisierten IT-Systeme zu schützen. Auf vielen der Systeme laufen noch veralterte Betriebssysteme wie Windows XP. Im vergangenen Jahr waren unter anderem Krankenhäuser in Deutschland von Erpressungstrojanern betroffen gewesen.

Erpressungstrojaner werden von IT-Sicherheitsexperten als immer größeres Problem gesehen. Die Computer werden befallen, wenn zum Beispiel ein Nutzer einen fingierten Link in einer E-Mail anklickt. In der aktuellen Version konnten infizierte Computer auch andere Rechner im Netzwerk anstecken.

Klassische Antiviren-Software ist bei Erpressungs-Trojanern oft machtlos. Zugleich können die Angreifer mit dem Lösegeld, das viele Nutzer zahlen, weitere Attacken finanzieren. Meist werden Privatleute Opfer der Erpressungssoftware. Im vergangenen Jahr traf es zum Beispiel aber auch deutsche Gemeindeverwaltungen. Eine derart verheerende Attacke wie am Freitag gab es noch nicht.

Wanna Cry

Die Waffe der Angreifer war Experten zufolge die Schadsoftware „Wanna Decryptor“, auch bekannt als „Wanna Cry“. Auf Twitter gibt es den Hashtag #wannacrypt dazu. Die weltweite Attacke mit Erpressungstrojanern hat nach Einschätzung der europäischen Ermittlungsbehörde Europol ein bisher „beispielloses Ausmaß“. Es seien komplexe internationale Ermittlungen nötig, um die Hintermänner zu finden, erklärte Europol am Samstag.

Kommentare