Gerhard Eschelbeck: "Brauchen für PCs Schlüssel wie für ein Auto"

Dieser Artikel ist älter als ein Jahr!

Der gebürtige Oberösterreicher Gerhard Eschelbeck ist bei Google für die IT-Sicherheit verantwortlich, zieht sich aber gerade von dem Konzern zurück, um künftig Start-ups zu beraten.

Im März war Eschelbeck in Österreich zu Gast und hat auf den B2B Software Days der WKO im Wiener Rathaus gesprochen.

Gerhard Eschelbeck

© Kurier / Christandl Juerg

futurezone: Bei Ihrem Talk haben Sie eben auf der Bühne gesagt, Passwörter als Sicherheitsmechanismus würden der Vergangenheit angehören. Wie werden wir uns in Zukunft irgendwo einloggen?

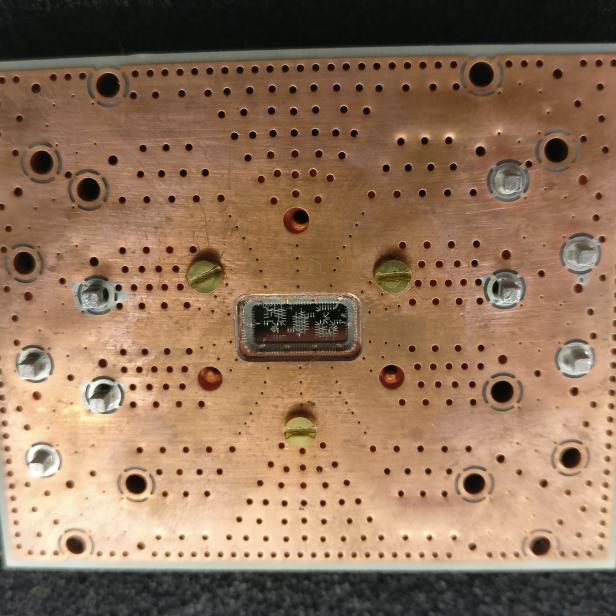

Gerhard Eschelbeck: Aus dem Blickwinkel der Sicherheit betrachtet, macht ein Passwort in Kombination mit Zwei-, Drei- oder Multi-Faktor-Authentifizierung natürlich Sinn. Man muss dabei aber auch die Usability berücksichtigen. Ein Code der auf einem Token angezeigt wird und dann eingetippt werden muss, ist in Sachen Benutzerfreundlichkeit für viele Nutzer eine Herausforderung und aufwendig. Bei der Weiterentwicklung, den so genannten Security Key hat man die Code-Eingabe abgeschafft. Diese Security Keys sind wie ein Schlüssel beim Auto, man steckt sie an den Computer an und entsperrt auf diese Weise den Rechner.

Es sollte also jeder Nutzer einen solchen Security Key haben?

Ja, dass diese Multi-Faktor-Authentifizierung von allen Benutzern verwendet wird, wäre ein großer Wunsch und auch eines meiner Ziele. Der Security Key kann etwa am Schlüsselbund hängen und zum Einwählen am Computer genutzt werden. Die Verbindung mit dem Computer wird entweder per USB, NFC oder Bluetooth hergestellt. Das muss so einfach wie möglich sein, sodass eben jeder User einen solchen Schlüssel nutzt und nutzen kann.

Wie schafft man das, dass jeder Nutzer so einen Security Key verwendet?

Da gibt es natürlich noch jede Menge Arbeit bei der Bewusstseinsbildung. Bis sich alle Nutzer des Risikos des Passwortes bewusst sind, ist noch sehr viel Aufklärungsarbeit zu leisten in den nächsten Jahren.

Verwenden Sie einen solchen Security Key?

Klar, ich habe einen persönlichen Schlüssel, den ich immer dabei habe. Der Security Key ist für mich ein Ding des täglichen Lebens geworden, um eben die notwendigen Sicherheitsaspekte bieten zu können.

Mit welchen Maßnahmen kann man außerdem die Sicherheitsstandards der Nutzer heben?

Etwa mit Sicherheits-Patches, die automatisiert eingespielt werden. Die Zeit, zwischen Bekanntwerden einer Schwachstelle und dem Ausnutzen der Lücke durch Angreifer, wird immer kürzer. Dieses Rennen kann man nur gewinnen, wenn man die Schwachstellen automatisiert repariert. Nahezu alle Betriebssysteme, Programme und Apps erlauben heutzutage automatisiertes Patchen. Will man maximal geschützt sein, muss man die Einstellungen dahingehend anpassen, dass Sicherheits-Updates automatisch installiert werden, sobald ein Patch verfügbar ist. Macht man das nicht, ist das Risiko natürlich sehr hoch, dass man Ziel eines Angriffs wird.

Sie sind mittlerweile seit 25 Jahr in der IT-Sicherheitsbranche tätig und waren die vergangenen fünf Jahre für die Sicherheit bei Google tätig. Wie sah IT-Security vor 25 Jahren aus?

Vor 25 Jahren war ich einer unter wenigen, heute bin ich einer unter vielen. Damals hat man sich vorwiegend mit der Verschlüsselung und Kryptographie beschäftigt. Das war der Beginn der Computerviren-Ära. Computersysteme vor Viren zu schützen, war ein ganz neues Forschungsthema.

Besteht die Gefahr, dass die derzeitigen Verschlüsselungsmechanismen durch leistungsstarke Quantencomputer ausgehebelt wird?

Wir haben durchaus noch ein bisschen Zeit, aber die Uhr tickt. Es steht außer Frage, dass sich hier in den kommenden Jahren einiges tun wird. Parallel zur Entwicklung von Quantencomputern wird aber auch an neuen Verschlüsselungsmechanismen gearbeitet, die so genannte Post-Quanten-Kryptographie. Hier passiert gerade sehr viel auf wissenschaftlicher Seite an Universitäten, als auch auf der wirtschaftlichen Seite, um eben diese Algorithmen jetzt schon zu testen. Die Post-Quanten-Kryptographie wird also graduell eingeführt, sodass es nicht zu einem Zusammenbruch der derzeitigen Verschlüsselungsmechanismen kommen wird.

In Österreich kocht das Thema E-Voting wieder hoch. Gibt es irgendwelchen sensiblen Bereiche, die aus Sicherheitsgründen besser nicht auf Computersystemen basieren sollten?

Mit E-Voting im speziellen habe ich mich nicht tiefergehend beschäftigt. Aus Sicht der Computersicherheit kann man jedoch sagen, auch aus Erfahrungen der Vergangenheit, dass es bei Infrastruktursystemen für Wahlen durchaus einige Schwachstellen gegeben hat. Darum gilt es also sicherzustellen, dass diese Schwachstellen nicht existieren, dass man eben durch Sicherheitsaudits diese Systeme notfalls noch einmal überarbeitet und entsprechend auch die Sicherheitsmechanismen überprüft, sodass hier keine Angriffe oder Attacken durchgeführt werden können. Wahlen gehören, wie etwa der Gesundheitsbereich oder Energiesektor zur kritischen Infrastruktur, daher muss man hier allerhöchste Priorität setzen, was Computersicherheit betrifft.

Wo liegen denn generell die großen Herausforderungen für IT-Security in den kommenden Jahren?

Die größte Herausforderung in den nächsten Jahren - aus meiner Sicht - werden Sicherheitslücken in Hardware-Systemen sein, wie man sie etwa bei Meltdown und Spectre gesehen hat. Ich glaube, dass in den nächsten Jahren noch einige solche Hardware-Schwachstellen entdeckt werden. Bei Software kann eine Sicherheitslücke automatisiert mit einem Update gestopft werden. Bei Schwachstellen in der Hardware ist das nicht ganz so einfach. Bis zu einem gewissen Grad kann man auch hier mit Firmware-Updates arbeiten, aber solche Sicherheitslücken sind wesentlich komplexer. Aus meiner Sicht besteht darin die größte Herausforderung für Sicherheitsforscher.

Stichwort Sicherheitslücken in der Hardware: Welche Gefahr geht tatsächlich von chinesischen Elektronikkonzernen beim Ausbau des 5G-Netzes aus? Sind die Bedenken berechtigt?

Staatliche Akteure sind natürlich sehr raffiniert und motiviert, sie haben auch riesige Kapazitäten und ausreichend finanzielle Mittel. Diese Themen muss man sehr ernst nehmen. Diese Bedrohungsszenarien sind aus meiner Sicht auch sehr real. Es lässt sich darüber diskutieren, ob das jetzt China oder Russland oder welcher Staat auch immer ist. Für mich ist kein Staat auf der Whitelist. Daher ist es wirklich notwendig, dass man das Sicherheitsthema sehr ernst genommen wird - egal in welcher Branche.

Kommentare