So sichert man Online-Konten mit einem Security Key ab

Dieser Artikel ist älter als ein Jahr!

„Mit diesem 20-Euro-Gadget hat Google Phishing eliminiert“: Schlagzeilen wie diese geisterten in den vergangenen Tagen durch die Medien. Auslöser war ein Bericht des bekannten Sicherheitsforschers Brian Krebs, der erklärte, wie Google seine insgesamt 85.000 Mitarbeiter mit Security Keys ausgestattet hat. Das Prinzip: Nachdem man Nutzername und Passwort eingibt, muss das Log-In mit einem physischen Schlüssel bestätigt werden, der über USB, Bluetooth oder NFC mit dem Gerät verbunden wird.

Ein simples Konzept, das Früchte trägt: Seit Anfang 2017 – seitdem die Security Keys vorgeschrieben sind – wurde kein einziger Account eines Google-Mitarbeiters gehackt. Und auch die Kosten sind vergleichsweise gering. Während ein Hacker mit einem kompromittierten Account viel Schaden anrichten kann, kostet ein günstiger Security Key im Einzelhandel nur rund 20 Euro.

© Yubico

Tatsächlich versteckt sich hinter der Google-Erfolgsgeschichte ein offener Standard, der bereits seit fast einem Jahrzehnt um Anerkennung kämpft. Google und einige andere Unternehmen versuchen nun dem „Universal Second Factor“ (U2F) zum Durchbruch zu verhelfen. Die futurezone erklärt, wie das funktioniert, warum SMS-Token nicht mehr zeitgemäß sind und wie man die Security Keys selbst nutzen kann.

Was sind U2F und FIDO?

„Universal Second Factor“ (U2F) ist ein offener Standard, der ursprünglich von Google, Yubico und NXP entwickelt wurde. Heute zeichnet sich die Non-Profit-Organisation FIDO (Fast Identity Online), der mehr als 260 Unternehmen angehören, dafür verantwortlich. Die Mitgliederliste ist prominent – unter anderem zählen VISA, Samsung, Intel, Lenovo und PayPal dazu – und wächst stetig.

Die Funktionsweise von U2F ist simpel: Bei der Registrierung des Security Keys wird ein Schlüsselpaar erzeugt, wie man es beispielsweise in der verschlüsselten E-Mail-Kommunikation von PGP kennt. Der Nutzer bekommt davon nichts mit, er muss lediglich den Security Key mit dem Gerät verbinden und einmal eine Taste drücken. Der öffentliche Schlüssel und eine eindeutige Kennung, der sogenannte Key Handle, werden beim Anbieter, bei dem man sich einloggen möchte, gespeichert. Der private Schlüssel kann im sicheren Speicher des Security Key abgelegt werden.

Aus Kostengründen greifen die meisten Security Keys aber auf ein alternatives Verfahren zurück. Dabei wird der private Schlüssel bei der Erzeugung vom Gerät verschlüsselt und gemeinsam mit dem Key Handle am Server abgelegt. Dadurch können so viele Log-Ins mit einem Security Key verknüpft werden, wie man möchte. Damit das Gerät nicht unbemerkt missbraucht wird – beispielsweise von einem Hacker, der von einem noch verbundenen Security Key aus der Ferne Daten abfragt – ist eine physische Interaktion des Nutzers immer erforderlich. Meist muss beispielsweise eine Taste am Gerät gedrückt werden.

Warum ist ein physischer Token sicherer als andere Verfahren?

Zwei-Faktor-Authentifizierung setzt per Definition voraus, dass der Nutzer neben den Log-In-Daten über einen zweiten Faktor verfügt. Das kann in der Form von Besitz (zum Beispiel ein Security Key oder Token), Wissen (beispielsweise SMS-TANs oder Zweitpasswörter) oder einer biometrischen Eigenschaft, wie Fingerabdruck, Iris oder Stimme, sein. Um größtmögliche Sicherheit zu gewährleisten, sollten die Faktoren so voneinander getrennt sein, dass Angreifer möglichst schwer darauf zugreifen können.

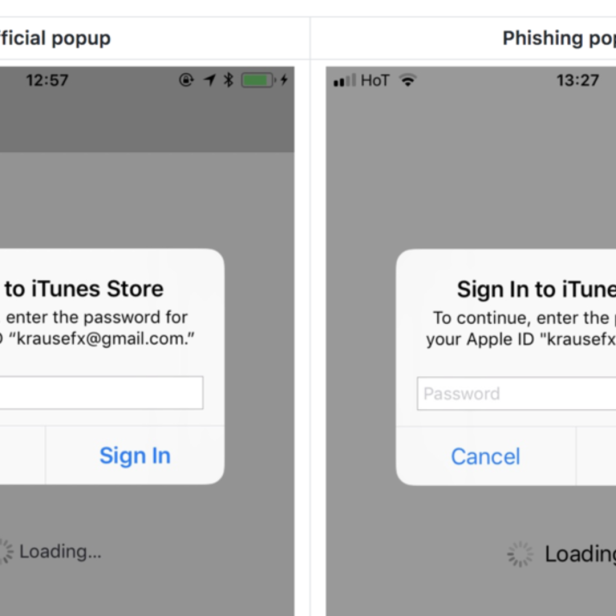

Die meisten Anbieter setzen auf Verfahren, die sich leicht zugängliche Faktoren zunutze machen, wie SMS, E-Mail oder Apps. Wer sich auf dem Smartphone einloggt, auf dem er auch ein Einmalpasswort per SMS oder E-Mail empfängt, ist relativ anfällig für Angriffe aus der Ferne, beispielsweise durch Phishing oder Trojaner-Apps. Beim sogenannten „SIM-Swap“-Betrug verschaffen sich Hacker Zugriff auf SMS-Token, indem sie den Kundenservice des Mobilfunkers dazu überreden, die Rufnummer eines Kunden auf ihre SIM-Karte zu übertragen. Bei einem physischen Token ist es nahezu unmöglich, den zweiten Faktor aus der Ferne zu stehlen. Auch bei U2F gibt es zwar Mittel und Wege, diese sind aber meist auf eine fehlerhafte Implementierung des Standards zurückzuführen und werden rasch geschlossen.

Wie einfach trotz Zwei-Faktor-Authentifizierung Nutzerkonten gekapert werden können, demonstrierte unter anderem das Sicherheitsunternehmen FireEye mit einem selbstentwickelten Tool, das dem Nutzer vollkommen unbemerkt die für das Log-In erforderlichen Daten abluchst. Wie viele andere Sicherheitsforscher warnt FireEye aber trotz der Sicherheitsbedenken davor, Zwei-Faktor-Authentifizierung über SMS und Co. vollkommen aufzugeben, da es dennoch mehr Sicherheit biete.

Welche Dienste unterstützen U2F/FIDO?

Derzeit gibt es nur eine Handvoll Dienste, die das Log-In mit einem kompatiblen U2F-Key unterstützen. Neben Google, das sowohl USB- als auch NFC- und Bluetooth-Keys unterstützt, bieten auch

Facebook, Twitter, GitHub, Dropbox und mehrere andere namhafte Internet-Konzerne diese Funktion. Diese unterstützen aber meist nur USB-Keys, sodass der sichere U2F-Log-In nur am Desktop möglich ist. Am Smartphone oder Tablet muss man weiterhin auf Authenticator-Apps und SMS-Token zurückgreifen.

Das Einrichten ist denkbar einfach und stets ähnlich. Bei Google sucht man beispielsweise die Konto-Verwaltung auf, wählt dort "Anmeldung & Sicherheit" aus und klickt auf "Bestätigung in zwei Schritten". Dort kann unter dem Punkt "Sicherheitsschlüssel" ein neuer Security Key hinzugefügt werden. Dieser muss lediglich benannt und kann anschließend mit einem Knopfdruck mit dem Konto verknüpft werden. Ähnlich läuft der Vorgang auch bei Facebook und Twitter ab.

Listen aller kompatiblen Dienste – die allerdings keinen Anspruch auf Vollständigkeit haben – finden sich auf DongleAuth.info und TwoFactorAuth.org, die auch die Kontaktdaten von nicht unterstützten Diensten sammeln. So kann man mit einem Mausklick diese Dienste per Facebook, Twitter oder E-Mail darum bitten, U2F zu integrieren.

Das derzeit wohl beste Beispiel für den Einsatz von Security Keys liefert Google mit dem „Erweiterten Sicherheitsprogramm“. Der Nutzer muss zwei Security Keys – einen für den Desktop sowie einen weiteren für Mobilgeräte – registrieren. Wer sich künftig bei seinem Google-Konto einloggen will, muss einen der beiden Security Keys vorweisen. Bei Verlust muss man einen mehrtägigen Prozess durchlaufen, bei dem man seine Identität nachweist. Drittanbieter-Apps können zudem künftig nicht mehr auf Gmail und Google Drive zugreifen.

Ein Problem stellt der Browser-Support dar. Derzeit unterstützen lediglich Chrome, Firefox und Opera offiziell U2F. Bei Firefox muss der U2F-Support manuell aktiviert werden. Dazu gibt man in der URL-Leiste „about:config“ ein und sucht nach der Variable „security.webauth.u2f“. Diese wird per Mausklick von „false“ auf „true“ gesetzt und man kann den Security Key auch in Firefox nutzen. Microsofts Edge soll noch dieses Jahr U2F unterstützen. Apple hat sich bislang nicht dazu geäußert. Es gibt jedoch eine Browser-Erweiterung, mit der Safari U2F-kompatibel wird.

Welchen Dongle sollte ich mir kaufen?

Es gibt eine Vielzahl an Herstellern, am häufigsten werden jedoch die Namen Feitian und Yubico genannt. Auch Google empfiehlt für seine „Erweiterte Sicherheit“-Funktion Modelle dieser beiden Hersteller. Künftig will Google auch eigene U2F-Dongles zum Kauf anbieten. Hinter den „Titan“-Keys dürften wohl nur mit Google-Branding versehene Modelle von Feitian und Yubico stecken. Google hofft offenbar auf die Stärke seiner Marke, denn Yubico und Feitian sind vorwiegend Menschen mit technischem Fachwissen bekannt. Doch Bekanntheit allein garantiert keinen Erfolg: Laut Google haben derzeit weniger als zehn Prozent aller Gmail-Nutzer Zwei-Faktor-Authentifizierung aktiviert, obwohl das Feature bereits seit 2011 angeboten wird und nur ein Smartphone zur Nutzung benötigt.

Yubico unterstützt auf seiner Website mit einem Quiz bei der Suche nach dem passenden Security Key. Je nach Gerät, Formfaktor und Anwendungsfall wird das passende Modell angezeigt. Lediglich bei Bluetooth-Modellen muss man sich an die Konkurrenz wenden: Yubico sieht Bluetooth als ein zu großes Sicherheitsrisiko an und will vorerst keine YubiKeys mit Bluetooth anbieten. Stattdessen setzt man auf NFC, das dank eines kürzlich veröffentlichten SDKs auch auf iOS-Geräten unterstützt wird.

Kommentare