Nordkorea spioniert Kryptofirmen und Provider über Chrome-Lücke aus

Dieser Artikel ist älter als ein Jahr!

Google Sicherheitsforscher*innen haben nordkoreanische Hacker-Gruppen erwischt. Sie haben über eine Lücke im Chrome-Browser US-Medien, Kryptofirmen und Internetanbieter ausspioniert.

Erstmals dürfte die Lücke, die es erlaubt Remote-Code in Chrome auszuführen, von den nordkoreanischen Angreifer*innen am 4. Jänner ausgenutzt worden sein, heißt es in einem Bericht der Threat Analysis Group des Internet-Konzerns. Am 10. Februar wurden die Angriffe von Google entdeckt, 4 Tage später sei die Lücke geschlossen worden, schreibt Google-Sicherheitsforscher Adam Weideman.

Konkret sollen 2 Gruppen, die unter den Namen "Operation Dream Job" und "Operation AppleJeus" operieren, über die Lücke zahlreiche US-Unternehmen ins Visier genommen haben. Die Ziele reichtenvon IT-Firmen über Krypto- und Fintech-Unternehmen bis hin zu Medien.

Hunderte Personen betroffen

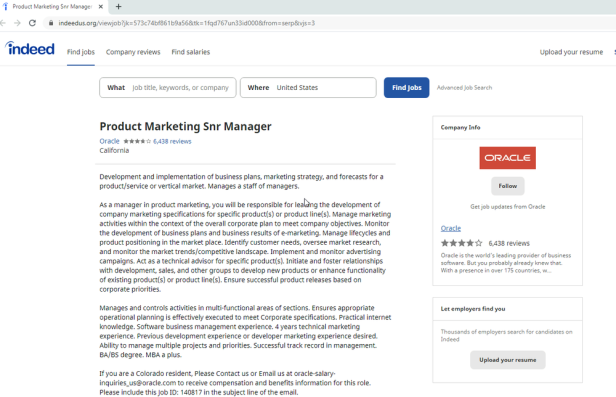

Operation Dream Job schickte an 250 Leute in 10 Unternehmen, darunter IT-Firmen und Internetanbieter, gefälsche Jobangebote von Firmen wie Google, Disney oder Oracle. Nach dem Anklicken des Links wurde auf einer Fake-Website ein versteckter iframe gestartet, der die Lücke ausnutzte und den Angreifer*innen erlaubte, Code auszuführen und in einem weiteren Schritt Zugriff auf die Rechner der Zielpersonen zu erhalten.

© Google Threat Analysis Group

Operation AppleJeus zielte laut den Google-Forschern auf 85 Leute in der Kryptowährungs- und Fintech-Branche ab. Auch dabei wurde der Exploit über gefälschte Websites ausgeführt.

Auch Safari und Firefox-Nutzer*innen im Visier

Die Google-Forscher der Threat Analysis Group gaben auch an, dass beim Besuch der gefälschten Websites geprüft worden sei, ob auf den Zielrechnern Safari auf MacOS oder Firefox zum Einsatz kommt. Nutzer*innen mit solchen Browsern wurden auf spezielle Server umgeleitet.

Die Angreifer*innen sollen, nachdem die Lücke von Google geschlossen wurde, mehrere Versuche unternommen haben, den Exploit auszunutzen, schreibt Google-Forscher Weidemann. Das unterstreiche wie wichtig es sei, Sicherheitsupdates so schnell wie möglich zu installieren.

Kommentare