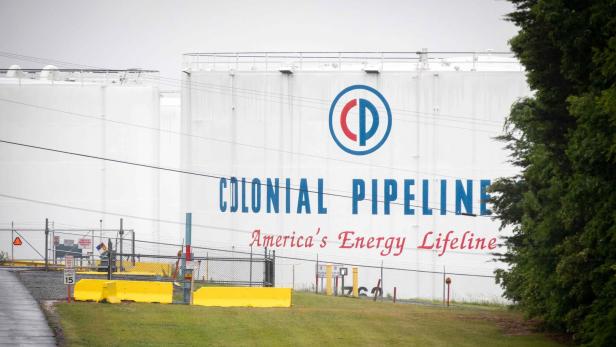

Der Pipeline-Betreiber Colonial wurde Ziel eines Hackerangriffs

Pipeline-Betreiber Colonial zahlte Erpressern Lösegeld

Dieser Artikel ist älter als ein Jahr!

Nach einer erfolgreichen Ransomware-Attacke auf einen US-Pipeline-Betreiber hat sich die Lage nach Angaben des Unternehmens wieder normalisiert. Wie Colonial Pipeline mit Sitz im Bundesstaat Georgia am Samstag via Twitter mitteilte, werden zwei Tage nach Wiederaufnahme der Treibstoffversorgung wieder "Millionen von Gallonen pro Stunde an die Märkte" geliefert. Dennoch waren zahlreiche Tankstellen im Osten der USA weiter ohne Treibstoff.

Laut Medienberichten zahlte Colonial Pipeline rund fünf Millionen US-Dollar (4,1 Millionen Euro) Dollar Lösegeld.

Versorgungsengpässe

Colonial Pipeline war vergangene Woche Ziel eines Angriffs mit einem Erpressungstrojaner geworden. Mit einer solchen Schadsoftware versuchen Cyberkriminelle, Computersysteme zu sperren oder zu verschlüsseln und von den Nutzern Geld für die Freigabe der Daten zu erpressen.

Die vom Volumen her größte Pipeline der USA, die von Houston im Bundesstaat Texas bis in den Großraum New York führt, wurde deswegen vorübergehend stillgelegt. Das führte zu Versorgungsengpässen in Bundesstaaten wie Florida, Georgia, Virginia und Maryland. Einige Gouverneure riefen den Notstand aus - was viele Autofahrer aber erst recht zu Hamsterkäufen zu veranlassen schien.

Angesichts der Versorgungsengpässe stieg der Benzinpreis im landesweiten Schnitt erstmals seit 2014 wieder auf mehr als drei Dollar (rund 2,50 Euro) pro Gallone. Für europäische Verhältnisse wäre das immer noch sehr günstig: Eine Gallone entspricht knapp 3,8 Litern.

Der Betrieb konnte ab Donnerstag wieder aufgenommen werden, aber es herrschte Benzin-Knappheit. Auch der Preis war gestiegen.

© EPA/ERIK S. LESSER

Darkside-Gruppe hinter dem Angriff gibt auf

Die US-Behörden haben die Gruppierung Darkside für den Cyberangriff verantwortlich gemacht. Darkside bot Ransomeware-As-A-Service an. Die Tools konnten von "Affiliates" benutzt werden, um Unternehmen anzugreifen. Doch wie der US-Securityforscher Brian Krebs in einem Blogeintrag schreibt, dürfte das Darkside-Kollektiv aufgegeben haben. Es will allen Betroffenen die kostenlosen-Tools zum Entschlüsseln der Dateien zur Verfügung stellen, und dann seine Services einstellen. Der Vorfall dürfte "zu viel Aufmerksamkeit" auf die Gruppe gelenkt haben, gleichzeitig wurden die Bitcoin-Konten der Erpresser offenbar von offizieller Seite beschlagnahmt oder von anderen Kriminellen gekapert gekapert und die Server lahmgelegt. Näheres dazu, also wer dahinter stecken könnte, wurde allerdings nicht bekannt.

Kommentare