Wie man sich vor Online-Tracking schützt

Dieser Artikel ist älter als ein Jahr!

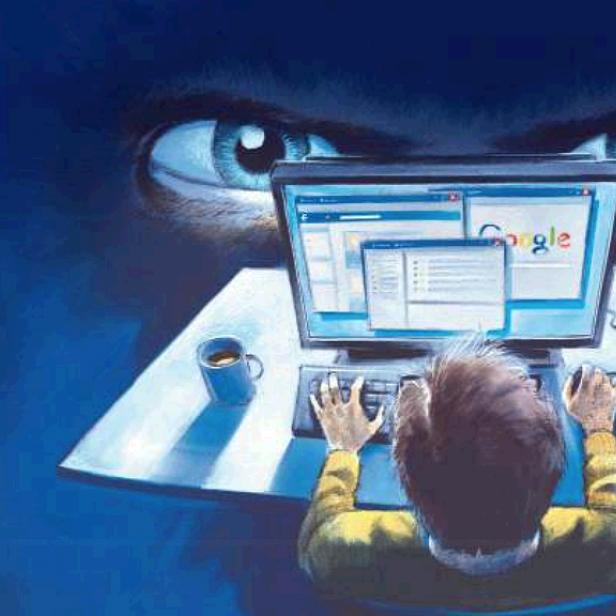

Wer online geht, hinterlässt unweigerlich eine Datenspur. Diese wird von Unternehmen aber auch zum Teil von Regierungen und Kriminellen verfolgt und für ihre Interessen genutzt. Dass Online-Aktivitäten nachverfolgt werden, lässt sich nicht verhindern. Der einzige Weg, Tracking komplett zu umgehen, wäre die Flucht ins Offline-Einsiedlertum, die heute wohl nur noch für hartgesottene Maschinenstürmer in Frage kommt.

Was aber sehr wohl möglich ist, ist ein Verwischen von digitalen Spuren. Mit dem Datenhunger der Verfolger ist auch das Angebot an Schutzmaßnahmen gewachsen. Allerdings verschiebt sich durch die Nutzung von Schutzmaßnahmen lediglich die Vertrauensebene. Denn wer der Werbeindustrie nicht traut, muss schließlich den Schutzmaßnahmen-Anbietern trauen. Diese sind im Optimalfall aber zumindest um Transparenz bemüht.

Wir haben einige Tipps, die vor der Überwachung im Internet schützen können, zusammengetragen. Einen Anspruch auf Vollständigkeit stellen wir nicht. Wir haben unsere Vorschläge nach dem Grad der Besorgtheit der Nutzer eingeteilt.

Grundsätzlich ist es ratsam, regelmäßig Updates durchzuführen, auf sichere Passwörter zu setzen und Zwei-Faktoren-Authentifizierung zu nutzen, wo immer diese angeboten wird. Bei der freiwilligen Preisgabe von Daten, etwa in sozialen Netzwerken, bei Anmeldeformularen oder bei der Erstellung von Nutzerkonten, sollte Sorgfalt walten.

"Nichts zu verbergen"-Nutzer

Nutzer, die glauben, sie hätten nichts zu verbergen, sollten sich bewusst sein, dass der Hunger auf Daten in Zukunft wohl noch wachsen wird und das Internet niemals vergisst. Was heute vielleicht unproblematisch angesehen wird, könnte in einigen Jahren in einem anderen Licht erscheinen. Wer alles über sich preisgibt, macht sich verwundbar gegen Beeinflussungsversuche aller Art, beispielsweise personalisierte Werbung. Zudem erlauben umfassende Datensammlungen über Personen oft Rückschlüsse, mit denen die meisten Menschen so erstmal nicht rechnen würden.

Aus dem Kaufverhalten lässt sich schließen, ob jemand schwanger ist und aus den Surfgewohnheiten kann abgeleitet werden, welche politischen Ansichten jemand vertritt. Sexuelle Präferenzen und Religionszugehörigkeit sind ebenfalls mit hoher Genauigkeit zuordenbar, wenn genug Daten verfügbar sind. Viele Menschen gehen offen mit solchen persönlichen Informationen um, wenn die Umstände das erlauben. Aber schon beim Urlaub in weniger offenen Ländern könnte das ein Problem sein.

"Leichtes Unwohlsein"-Nutzer

Wer sich ab und an Sorgen macht, wie vollständig sein digitaler Zwilling durch die ständige Datenanalyse bereits geworden ist, der sollte einige grundsätzliche Dinge beachten. Beim Nutzen von sozialen Medien ist Vorsicht angebracht. Nutzer sollten in den Einstellungen prüfen, welche Daten gesammelt werden. Bei Facebook ist das hier möglich. Für Google-Konten sind die Optionen hier zu finden, Twitter-Nutzer können hier nachschauen. Das gilt natürlich auch für andere soziale Netzwerke und Angebote, die eine Anmeldung erfordern. Diese Optionen sollten in regelmäßigen Abständen geprüft werden, da hier regelmäßig anbieterseitig Änderungen vorgenommen werden.

Smartphone-Nutzer sollten auch die Privatsphäre-Einstellungen auf Betriebssystem-Ebene prüfen. Von ihren Konten bei Facebook, Google und Co. sollten sich Nutzer abmelden, wenn sie diese nicht gerade dringend benötigen, da diese Anbieter über Like-Buttons und andere Tools in Drittwebseiten auch abseits ihrer Angebote die Spuren der Nutzer verfolgen können.

Die Wahl des Browsers

Eine zentrale Rolle beim Schutz der Privatsphäre im Netz nehmen naturgemäß die Browser ein. Hier muss grundsätzlich überlegt werden, ob man den Browsern von Google oder Microsoft trauen will, oder lieber auf unabhängige Anbieter setzt - der Bekannteste ist wohl Mozilla. Grundsätzlich ist der Firefox-Browser eine gute Wahl, weil er eine große Zahl von Privatsphäre-Plug-Ins anbietet und entsprechende Einstellungsmöglichkeiten bietet. Auf dieser Webseite kann ein Profil erstellt werden, das die wichtigsten Privatsphäre-Einstellungen und Plug-Ins automatisch korrekt implementiert. Dieses Plug-In bietet ebenfalls Schutz, ohne mühsam Einstellungen manuell bearbeiten zu müssen. Wie sicher der eigene Browser ist, lässt sich hier überprüfen.

Die meisten Browser bieten mittlerweile einen Anonym- oder Inkognito-Modus an. Dieser lässt sich üblicherweise unkompliziert über das Hauptmenü finden und starten. Die Aktivierung schützt nicht vor allen Tracking-Versuchen, blockiert aber zumindest vor Cookies, die das Nutzerverhalten langfristig analysieren. Für praktisch alle Browser gibt es zudem Plug-Ins, die vor Tracking schützen. Ein Browser, der von Haus aus auf maximalen Datenschutz ausgelegt ist, ist Brave.

Zu den Plug-Ins gehören Werbeblocker wie uBlock, Tracking-Blocker wie PrivacyBadger oder NoScript und httpseverywhere, das verschlüsselte Verbindungen forciert. Solche Browser-Erweiterungen geben einen Überblick über die verschiedenen Tracker auf einer Webseite und erlauben das Blocken auch selektiv. Nicht vergessen: Ausnahmen für Webseiten, deren Einnahmequelle man nicht trockenlegen will, hinzufügen! Eine Vielzahl von derartigen Plug-Ins kann allerdings die Surfgeschwindigkeit beeinflussen und manchmal auch den Browser instabil machen.

Es gibt zahlreiche Suchmaschinen, die als Alternativen zu Google verwendet werden können und Wert auf den Schutz der Privatsphäre legen. StartPage etwa liefert anonymisierte Google-Suchergebnisse. DuckDuckGo hat sich ebenfalls Datenschutz auf die Fahnen geschrieben. SwissCows ist eine hilfreiche Alternative aus der Schweiz.

Messaging, VPN und Cloud

Was Messaging-Dienste angeht, ist Signal zu empfehlen. Das Programm ist für Android uns iOS und als Desktop-App verfügbar und erlaubt sicheres Austauschen von Nachrichten und auch verschlüsselte Telefonate. Als E-Mail-Provider, die darauf verzichten, ihren Kunden hinterherzuschnüffeln, bieten sich Dienste wie ProtonMail oder StartMail an.

Eine hilfreiche Maßnahme ist die Nutzung eines VPN. Hier werden die Daten verschlüsselt über Server des Anbieters umgeleitet, wodurch der Internetprovider nicht mehr sehen kann, wo man sich im Internet bewegt. Die meisten Dienstleister behaupten, keine Protokolle anzufertigen. Das muss der Kunde am Ende glauben. Ein guter VPN kostet Geld, vor allem wenn mehrere Geräte geschützt werden sollen. Die Kosten belaufen sich meist auf zwischen 40 und 100 Euro pro Jahr. Einen Überblick gibt es hier. Kostenlos gibt es das Angebot als Teil des Opera-Browsers und bei ProtonVPN.

Cloud-Speicherdienste wie Dropbox sind problematisch, wie Edward Snowden schon 2014 festgestellt hat. Er rät zur Verwendung von SpiderOak, das allerdings kostenpflichtig ist.

"Ich habe Angst"-Nutzer

Wem die Datenkraken wirklich regelmäßig schlaflose Nächte bereiten, sollte drastischere Maßnahmen ergreifen. Die Nutzung verschiedener Browser für verschiedene Zwecke wäre ein erster Schritt. Damit kann verhindert werden, dass die Daten im Hintergrund verknüpft werden. Anonymisierungsdienste wie das TOR-Netzwerk, vielleicht sogar in Verbindung mit einem VPN, erhöhen zusätzliche den Datenschutz. TOR ist allerdings oft langsam.

Hilfreich kann auch das Auslagern von Browsern in eine eigene Sandbox sein, die keinen Zugriff auf die physikalischen Ressourcen des Systems hat. Das ist unter Windows etwa mit Sandboxie möglich. Jeder Aufruf stellt bei restriktiver Konfiguration der Sandkiste praktisch einen jungfräulichen Browser zur Verfügung.

Smarten Lautsprechern und anderen vernetzten Geräten sollte grundsätzlich misstraut werden. Bei Smartphones sollten die Berechtigungen von Apps vor dem Download genau geprüft und bei Bedarf und Möglichkeit angepasst werden. Die Standortdaten und die WLAN-Anbindung sollten nur bei Bedarf aktiviert werden.

"Voll paranoid"-Nutzer

Wer sich online wie offline verfolgt fühlt, muss hohen Aufwand betreiben, um seine Privatsphäre zu schützen. Schon beim Kauf von Hardware ist Vorsicht angebracht. So liefern einige Hersteller Spionageprogramme gleich vorinstalliert mit. Die Wahl des Betriebssystems ist ebenfalls ein wichtiger Faktor. Microsoft und Apple sammeln umfassende Daten über Nutzer. Und selbst mit Linux-Distributionen ist man hier nicht immer auf der sicheren Seite. Spezielle Betriebssysteme wie Tails oder QubesOS können hier Linderung verschaffen.

Mobile Geräte sind von Haus aus auf die Nutzung von Cloud-Infrastruktur ausgelegt. Ihnen ist nicht zu trauen. Hier ist der Rückgriff auf Oldschool-Handys ratsam, am besten solche, die regelmäßig getauscht werden. Wer ein Smartphone braucht, sollte zumindest Google und Apple meiden. Alternative Betriebssysteme erlauben es, diesen Datenkraken leichter zu entgehen. Apps zu installieren, ist Blasphemie. Verbindungen, die nicht über TOR und VPN laufen, sollten unterbunden werden.

Das Einstellen eines öffentlichen DNS Servers ist empfehlenswert, bei verschleierter MAC-Adresse. Das Internet nach Möglichkeit nur über öffentliches WLAN aufsuchen oder zumindest den eigenen Router mit OpenWRT betreiben, das restriktivere Kontrolle über die Verbindungen erlaubt. Webcams und Mikrofone sollten zumindest überklebt - wenn nicht sogar hardwareseitig abgeklemmt - werden. Smarte Geräte müssen unter allen Umständen vermieden werden. Das gilt auch für Autos, Spielzeug und Haussteuerungsanlagen.

Kommentare